Тесты онлайн, бесплатный конструктор тестов. Психологические тестирования, тесты на проверку знаний.

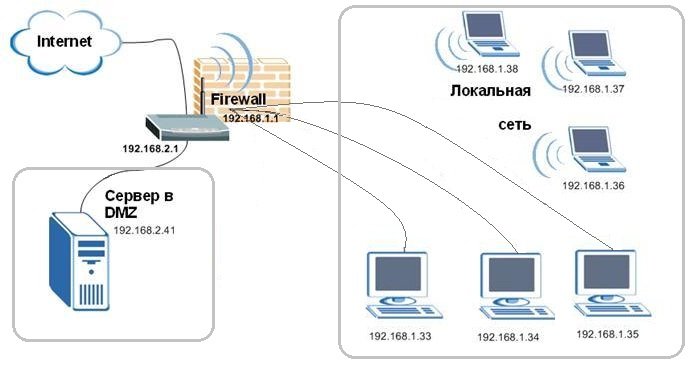

Список вопросов базы знанийОсновы информационной безопасностиВопрос id:86729 Тема/шкала: Обеспечение безопасности контента Что означает понятие "sandbox"? ?) Антивирусное программное обеспечение ?) Механизм для безопасного исполнения программ ?) Компьютерный вирус ?) Троян ?) Служит для запуска приложения в среде эмуляции, эмулируя поведение ОС или центрального процессора. Вопрос id:86730 Тема/шкала: Технологии обеспечения информационной безопасности Каким термином называется способ шифрования, в котором для шифрования и расшифровывания применяется один и тот же криптографический ключ? ?) Простое шифрование ?) "One-key" шифрование ?) Одноуровневое шифрование ?) Симметричное шифрование ?) Линейное шифрование Вопрос id:86731 Тема/шкала: Выявление, предупреждение и ответная реакция на атаки Чем отличаются пассивные системы обнаружения вторжений (СОВ) от активных? ?) Для работы пассивных СОВ (в отличии от активных) необходим дополнительный модуль, который будет выполнять фильтрацию трафика. ?) В архитектуру пассивных СОВ не входит сенсорная подсистема, а активные СОВ - содержат сенсоры. ?) Пассивные СОВ информацию о нарушении безопасности записывают в лог и сигнализирует о факте нарушения. Активные СОВ ведут ответные действия на нарушение. ?) Пассивные СОВ (в отличии от активных) работают только на хостах (узлах сети). ?) Пассивные СОВ ограничивают поступление на хост или подсеть определенных видов трафика для предотвращения вторжений и, в отличии от активных, не отслеживают вторжения, происходящие внутри сети. Вопрос id:86732 Тема/шкала: Технологии обеспечения информационной безопасности Какой из следующих методов резерного копирования является наиболее подходящим для ежедневного сохранения данных? ?) Полное копирование ?) Инкрементальное копирование ?) Off-site копирование ?) Дифференциальное копирование ?) Расширенное копирование Вопрос id:86733 Тема/шкала: Обеспечение безопасности контента Как называется процент субъектов неверно разрешенных в системе (иначе: ситуация, когда нарушители классифицируются как авторизованные пользователи)? ?) Crossover Error Rate (CER) ?) False Rejection Rate (FRR) или ошибка 1 рода ?) False User Access Rate (FUAR) ?) True Acceptance Rate (TAR) или ошибка 3 рода ?) False Acceptance Rate (FAR) или ошибка 2 рода Вопрос id:86734 Тема/шкала: Основы защиты сетевой инфраструктуры Какова цель использования DMZ (демилитаризованная зона)?

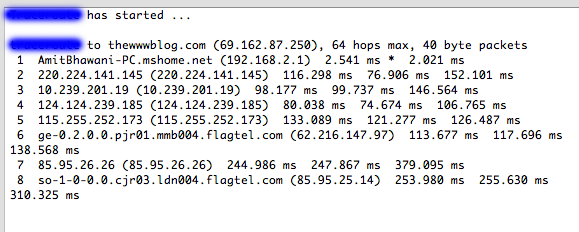

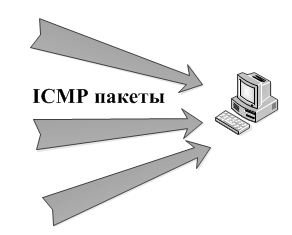

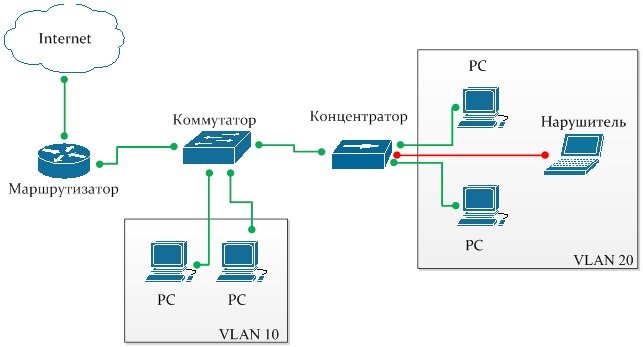

?) Для отражения исходящих из локальной сети атак на сервисы серверов ?) Для разделения сети на логические сегменты ?) Для ограничения доступа к серверам пользователей из локальной сети ?) Для ограничения доступа к серверам пользователей из локальной сети и отражения атак на сервисы серверов ?) Для ограничения доступа серверов к основным сегментам сети и минимизации ущерба при взломе одного из общедоступных сервисов. Вопрос id:86735 Тема/шкала: Технологии обеспечения информационной безопасности На каких двух проблемах не основана несимметричная криптография? ?) Проблема дискретного логарифмирования ?) Проблема разложения большого числа на простые множители ?) Проблема факторизации ?) Проблема нахождения квадратичного вычета ?) Проблема возведения больших чисел в степень Вопрос id:86736 Тема/шкала: Основы защиты сетевой инфраструктуры В каком протоколе идентификатор и пароль передаются отдельными пакетами (в одном пакете содержится последовательность символов USER: <login_name>, в другом - PASS: <password>, где <login_name>, <password> - введенные пользователем логин и пароль), что позволяет злоумышленнику легко получать эти данные? ?) BGP ?) Telnet ?) MAC ?) STP ?) FTP Вопрос id:86737 Тема/шкала: Технологии обеспечения информационной безопасности На основе чего определяется максимальная стоимость системы защиты? ?) Максимальная стоимость передовых комплектующих, входящих в состав системы защиты ?) Ценность информации, которая защищается ?) Стоимость замены данных ?) Восприятии руководства о важности данных ?) Стоимость аналогичных систем защиты Вопрос id:86738 Тема/шкала: Основы защиты сетевой инфраструктуры От чего из перечисленного может защитить межсетевой экран? ?) От всего перечисленного не защищает ?) От всего перечисленного защищает ?) Защита от утечки данных ?) Проникновение на узлы сети через уязвимости ПО ?) Загрузка вирусов пользователями Вопрос id:86739 Тема/шкала: Основы защиты сетевой инфраструктуры Какие программы (утилиты) из перечисленных позволяют перехватывать и анализировать сетевой трафик, проходящий через компьютер, на котором запущена данная программа? ?) nmap ?) PathPing ?) tracemap ?) Wireshark ?) tcpdump Вопрос id:86740 Тема/шкала: Обеспечение безопасности контента Вы получили по электронной почте письмо с вложением "От отдела IT". В тексте письма говорится, что ваш компьютер был заражен вирусом. Поэтому вам необходимо открыть вложение и следовать инструкциям, чтобы избавиться от вируса. Что необходимо сделать? (Выберите все подходящие варианты). ?) Написать письмо отправителю с просьбой удалить из списка рассылки. ?) Откройте вложение, чтобы увидеть его содержание. ?) Удалить сообщение из неизвестного источника. ?) Связаться с IT-отделом для уточнения информации о полученном письме. ?) Следуйте инструкциям, чтобы удалить вирус. Вопрос id:86741 Тема/шкала: Выявление, предупреждение и ответная реакция на атаки Тип атаки: анализ топологии сети. Укажите механизм реализации атаки по ее типу. ?) Передача сетевых пакетов, содержащих запросы ECHO_REQUEST ?) Скрытый запуск процессов ?) Переключение сетевого интерфейса в «режим прослушивания» и перехват сетевого трафика ?) Многократные попытки аутентификации в системе ?) Удаленный вызов командной строки путем переполнения буфера Вопрос id:86742 Тема/шкала: Основы защиты сетевой инфраструктуры Какую утилиту из перечисленных необходимо использовать для сканирования IP-сетей (в том числе, например, для определения открытых портов и соответствующих им служб)? ?) ping ?) tcpdump ?) nmap ?) ipconfig ?) traceroute (для Windows - tracert) Вопрос id:86743 Тема/шкала: Технологии обеспечения информационной безопасности Какие из перечисленных криптоалгоритмов являются асимметричными? ?) ГОСТ 28147-89 ?) ГОСТ Р 34.10-2001 ?) AES ?) 3DES ?) RSA Вопрос id:86744 Тема/шкала: Основные понятия в сфере информационной безопасности Совокупность правил, регламентирующих права доступа субъектов доступа к объектам доступа - это ... ?) Система разграничения доступа ?) Уровень полномочий субъекта доступа ?) Доступ к информации ?) Модель защиты ?) Правила разграничения доступа Вопрос id:86745 Тема/шкала: Правовые аспекты информационной безопасности Какой гриф секретности необходимо установить (в соответствии с законодательством РФ) для сведений о размерах золотого запаса и государственных валютных резервах Российской Федерации? ?) Особой важности ?) Совершенно секретно ?) Секретно ?) Для служебного пользования ?) Никакой из перечисленных . Данные сведения, не подлежат к засекречиванию Вопрос id:86746 Тема/шкала: Технологии обеспечения информационной безопасности Какой из следующих методов резерного копирования является наиболее подходящим для архивирования сайта, находящегося в офф-лайн режиме? ?) Off-site копирование ?) Дифференциальное копирование ?) Инкрементальное копирование ?) Расширенное копирование ?) Полное копирование Вопрос id:86747 Тема/шкала: Обеспечение безопасности контента Какое устройство в сети обязано собирать фрагментированные IP-пакеты? ?) Мост ?) Конечный получатель пакета ?) Коммутатор 2 уровня ?) Точка доступа ?) Повторитель Вопрос id:86748 Тема/шкала: Основы защиты сетевой инфраструктуры Какую утилиту из предложенных можно использовать для определения маршрутов следования данных в сетях TCP/IP?  ?) tracert (traceroute) ?) nmap ?) ifconfig ?) tcpdump ?) Нет правильного ответа Вопрос id:86749 Тема/шкала: Основы защиты сетевой инфраструктуры Что подразумевается под аббревиатурой UTM? ?) Технология разработки защищенного программного обеспечения ?) Технология передачи данных ?) Многоуровневая система защиты сетевого периметра ?) Криптографический протокол ?) Сетевой протокол Вопрос id:86750 Тема/шкала: Выявление, предупреждение и ответная реакция на атаки Определите вид атаки по данному рисунку.

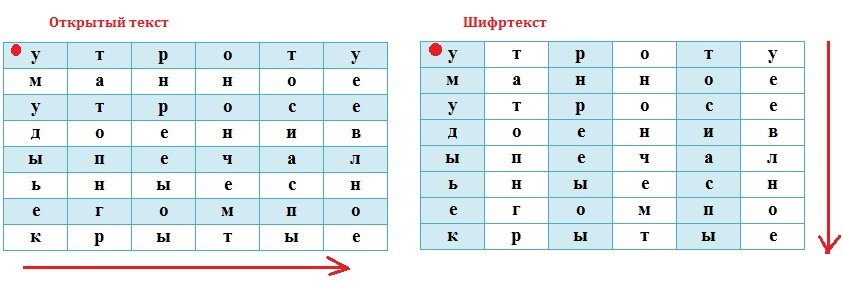

?) SQL injection ?) SYN Flood ?) Ping Flood ?) Cross Site Scripting ?) ARP-spoofing Вопрос id:86751 Тема/шкала: Правовые аспекты информационной безопасности Кто из следующих лиц несет основную ответственность за определение уровня классификации информации? ?) Администратор ?) Менеджер по безопасности ?) Владелец ?) Пользователь ?) Аудитор Вопрос id:86752 Тема/шкала: Технологии обеспечения информационной безопасности Простая (табличная) перестановка: Сообщение записывается без пробелов в таблицу по строкам (в направлении слева направо). После того, как открытый текст записан строками, для образования шифровки он считывается по столбцам. Ключ этого шифра - размер таблицы.

Пример: Открытый текст: утро туманное утро седое нивы печальные снегом покрытые Шифртекст: умудыьектатопнгррнрееыоыонончемттосиаспыуеевлное Ключ: 6 * 8

Задание: Определите ключ для шифртекста: сннеяегсчоондло (15 букв) ?) 1 * 15 ?) 15 * 1 ?) 4 * 5 ?) 5 * 3 ?) 3 * 5 Вопрос id:86753 Тема/шкала: Правовые аспекты информационной безопасности Каким термином (согласно законодательству РФ) называется любая информация, относящаяся к прямо или косвенно определенному или определяемому физическому лицу? ?) Персональные данные ?) Государственная тайна ?) Информация про личность ?) Информация с ограниченным доступом ?) Конфиденциальная информация Вопрос id:86754 Тема/шкала: Основы защиты сетевой инфраструктуры Какой протокол проверяет соответствие IP-адресов MAC-адресам? ?) SSL ?) MAC ?) ICMP ?) ARP ?) IP Вопрос id:86755 Тема/шкала: Технологии обеспечения информационной безопасности Что используется для ограничения максимального потребления трафика со стороны узла сети? ?) Шейпинг трафика ?) Сканирование сети ?) Анализ трафика ?) Квотирование ресурсов ?) Мониторинг сети Вопрос id:86756 Тема/шкала: Основные понятия в сфере информационной безопасности Процесс регистрации пользователя в системе состоит из трёх взаимосвязанных, последовательно выполняемых процедур: ... (укажите их с учетом правильного порядка)

?) 2 ?) 1 ?) 5 ?) 4 ?) 3 Вопрос id:86757 Тема/шкала: Основы защиты сетевой инфраструктуры Что является иерархическим (логическим) адресом компьютера в сети? ?) IP-адрес ?) Маска подсети ?) Символьное имя компьютера ?) MAC-адрес ?) Нет верного ответа Вопрос id:86758 Тема/шкала: Технологии обеспечения информационной безопасности За соблюдение и / или защиту каких защитных механизмов вашей рабочей станции Вы НЕ несете ответственность? ?) Пароль ?) Логины / user ID ?) Выход из программ ?) Блокировка офисных или рабочих областей (например, screen lock) ?) Вы несете ответственность за всё перечисленное Вопрос id:86759 Тема/шкала: Основы защиты сетевой инфраструктуры Что является основной целью сканирования сети? ?) Анализ сети на предмет уязвимостей ?) Поиск сетевых устройств, обнаружение запущенных сервисов, определение версий программного обеспечения ?) Определение пропускной способности отдельных сегментов и сети в целом ?) Поиск незарегистрированных устройств, выявление неправильной работы сети ?) Обеспечение защиты от атак типа «отказ в обслуживании» Вопрос id:86760 Тема/шкала: Выявление, предупреждение и ответная реакция на атаки Механизм реализации атаки: передача большого количества сетевых пакетов. Определите тип атаки по данному механизму реализации. ?) Анализ топологии сети ?) Удаленное выполнение кода ?) Отказ в обслуживании ?) Взлом паролей ?) Поиск уязвимостей Вопрос id:86761 Тема/шкала: Основы защиты сетевой инфраструктуры Чем отличается протокол HTTPS от HTTP? ?) HTTPS - расширение протокола HTTP. HTTPS поддерживает шифрование ?) HTTPS работает как HTTP с возможностью работы на сеансовом уровне ?) Протоколы имеют различное применение: протокол управления и почтовый протокол. ?) HTTP - упрощенная версия протокола HTTPS ?) HTTPS - расширение протокола HTTP. HTTPS - HTTP over SMTP Вопрос id:86762 Тема/шкала: Основы защиты сетевой инфраструктуры Какое из следующих утверждений является правильным о протоколе UDP? ?) Использует предварительное установление соединения ?) Использует повторный запрос данных в случае их потери при передаче ?) Устраняет дублирование данных ?) Гарантирует, что полученные данные были отправлены точно в такой же последовательности ?) Нет верного ответа Вопрос id:86763 Тема/шкала: Основы защиты сетевой инфраструктуры Какие основные подходы к анализу событий для определения атак выделяют в системах обнаружения вторжений (Intrusion Detection System, IDS)? (выберите все верные варианты) ?) Определение аномалий (anomaly detection) ?) Определение атак (attack detection) ?) Определение активности (activity detection) ?) Определение злоупотреблений (misuse detection) ?) Определение характерного поведения (typical behavior detection) Вопрос id:86764 Тема/шкала: Основы защиты сетевой инфраструктуры Какой трафик будет прослушивать нарушитель, если запустит пассивный снифинг пакетов?

?) Весь трафик VLAN 20 ?) Весь трафик VLAN 10 и VLAN 20 ?) Весь трафик сети ?) Весь трафик, идущий через маршрутизатор ?) Только свой собственный Вопрос id:86765 Тема/шкала: Основные понятия в сфере информационной безопасности Попытка реализации угрозы информационной безопасности - это... (выберите понятие в терминах информационной безопасности) ?) Контратака ?) Штурм ?) Атака ?) Нападение ?) Уязвимость Вопрос id:86766 Тема/шкала: Технологии обеспечения информационной безопасности Какой сетевой протокол для работы использует утилита ping? ?) IGMP ?) SSL\TLS ?) UDP ?) TCP ?) ICMP Вопрос id:86767 Тема/шкала: Технологии обеспечения информационной безопасности Как называются вредоносные программы или уязвимости, против которых существующие на данный момент механизмы (средства) защиты бессильны? ?) botnet ?) exploit ?) zombie-computers ?) zero-day ?) backdoor Вопрос id:86768 Тема/шкала: Выявление, предупреждение и ответная реакция на атаки Как называется атака, позволяющая разместить в ARP-кэше жертвы ложную запись о соответствии IP-адреса другой жертвы MAC-адресу атакующего? ?) IP-spoofing ?) DNS-spoofing ?) Cashe-spoofing ?) ARP-spoofing ?) MAC-spoofing Вопрос id:86769 Тема/шкала: Обеспечение безопасности контента Какой из следующих параметров веб-браузера необходимо использовать для настройки того, каким образом браузер получает информацию и загружает содержимое веб-сайтов? ?) Ничего из вышеперечисленного ?) Безопасность ?) Cookies ?) Сертификат ?) Прокси-сервер Вопрос id:86770 Тема/шкала: Основы защиты сетевой инфраструктуры Какой уровень сетевой модели OSI обеспечивает взаимодействие пользовательских приложений с сетью? ?) Транспортный уровень ?) Сеансовый уровень ?) Прикладной уровень ?) Сетевой уровень ?) Представительный уровень Вопрос id:86771 Тема/шкала: Основы защиты сетевой инфраструктуры Что из перечисленного не используется для обеспечения защиты беспроводных сетей? ?) Разграничение доступа, основанное на MAC-аутентификации ?) Запрет широковещательной передачи идентификатора SSID ?) Нет верного ответа ?) Уменьшения радиуса действия беспроводной сети ?) Изменение пароля администратора в беспроводном устройстве Вопрос id:86772 Тема/шкала: Основы защиты сетевой инфраструктуры Определите, к какому классу IP-адресов относится следующий адрес 128.10.3.2? ?) A ?) B ?) C ?) D ?) E Вопрос id:86773 Тема/шкала: Выявление, предупреждение и ответная реакция на атаки Укажите правильный порядок пропущенных этапов выполнения атаки.

Внедрение — использование различных уязвимостей для проникновения в систему жертвы. Реализация атаки — модификация, перемещение, удаление информации, злоупотребление системными ресурсами. Превышение полномочий — повышение уровня прав пользователя для доступа к запрещенным ресурсам. ?) 1 - В; 2 - Б; 3 - А ?) 1 - А; 2 - В; 3 - Б ?) 1 - А; 2 - Б; 3 - В ?) 1 - Б; 2 -А; 3 - В ?) 1 - Б; 2 - В; 3 - А Вопрос id:86774 Тема/шкала: Технологии обеспечения информационной безопасности На каких уровнях модели OSI осуществляется реализация VPN-тунелей? ?) Сетевом ?) Канальном ?) Сеансовом ?) Физическом ?) Представительском Вопрос id:86775 Тема/шкала: Выявление, предупреждение и ответная реакция на атаки Петр, находясь в сети организации, перевел свою сетевую карту в режим монитора для прослушивания пакетов. Какой вид атаки осуществляет Петр? ?) Фишинг ?) Пассивный спуфинг ?) Снифинг ?) Отказ в обслуживании ?) Активный спуфинг Вопрос id:86776 Тема/шкала: Выявление, предупреждение и ответная реакция на атаки Как называется данный тип атак?  ?) Buffer overlow ?) Перенаправление трафика ?) Атака "салями" ?) SQL-injection ?) Man-in-a-middle Вопрос id:86777 Тема/шкала: Основные понятия в сфере информационной безопасности Что такое безопасность информации (согласно Руководящего документа

"Защита от несанкционированного доступа к информации

Термины и определения")? ?) Деятельность по созданию систем защиты информации ?) Управление системой защиты информации ?) Последовательность действий по созданию систем защиты ?) Последовательность действий для обеспечения защищенности информационной среды ?) Состояние защищенности информации, обрабатываемой средствами вычислительной техники или автоматизированной системы, от внутренних или внешних угроз Вопрос id:86778 Тема/шкала: Выявление, предупреждение и ответная реакция на атаки Какие атаки из перечисленных невозможно выявить при помощи отслеживания сетевого трафика? ?) Анализ топологии сети ?) Отказ в обслуживании ?) Поиск уязвимостей ?) Анализа сетевого трафика ?) Удаленное выполнение кода |

Copyright tests.ithead.ru 2013-2026