Тесты онлайн, бесплатный конструктор тестов. Психологические тестирования, тесты на проверку знаний.

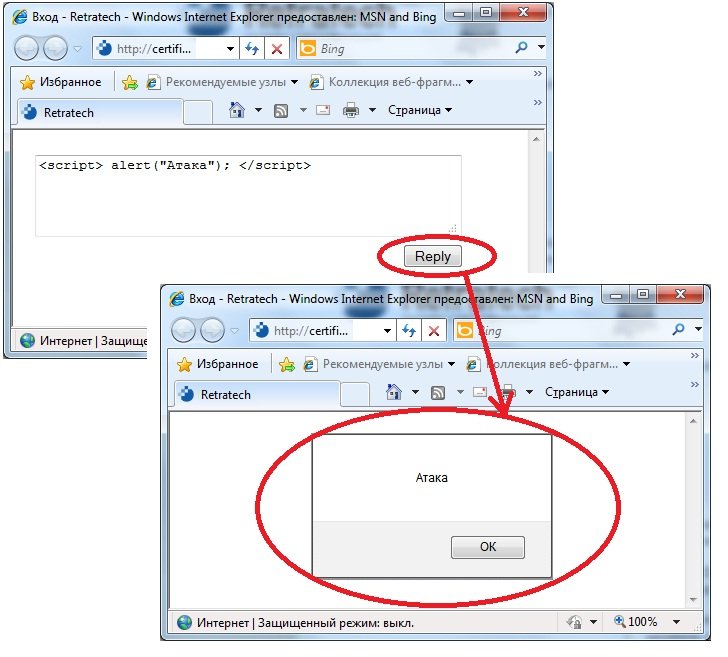

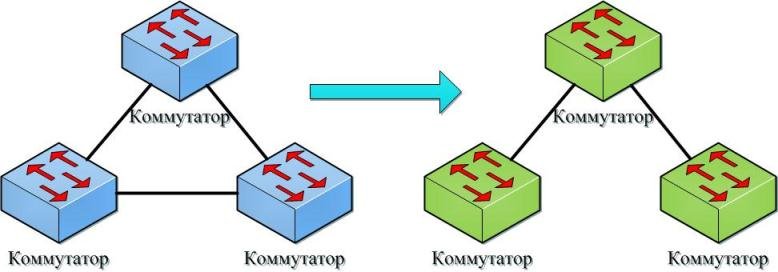

Список вопросов базы знанийОсновы информационной безопасностиВопрос id:86779 Тема/шкала: Основы защиты сетевой инфраструктуры В корпоративной сети перестала приходить электронная почта. Доступ к какому порту необходимо разрешить программе Microsoft Outlook в настройках брандмауэра? ?) 21 ?) 80 ?) 5190 ?) 110 ?) 443 Вопрос id:86780 Тема/шкала: Правовые аспекты информационной безопасности Какой международный стандарт оценки степени защищенности информационных систем позволяет признавать произведенную сертификацию продукта в другой стране по данному стандарту? ?) ISO/IEC 27005 ?) Общие критерии ("Common Criteria", ISO/IEC 15408) ?) BS 31100:2008 ?) ISO/IEC 27001 ?) Оранжевая книга ("Orange Book") Вопрос id:86781 Тема/шкала: Технологии обеспечения информационной безопасности Какое отличие между понятиями "протоколирование" и "аудит"? ?) Протоколирование - сбор и накопление информации о событиях, происходящих в информационной системе. Аудит – анализ накопленной информации. ?) Протоколирование относится к ОС, а аудит - к СУБД ?) Эти понятия имеют одинаковый смысл ?) Протоколирование - накопление информации о событиях, происходящих в информационной системе. Аудит – сбор, накопление и анализ информации о событиях, происходящих в информационной системе ?) Протоколирование относится к информационной системе, а аудит - к организации в целом. Вопрос id:86782 Тема/шкала: Основные понятия в сфере информационной безопасности Что такое "HoneyPot" в информационной безопасности? ?) Средство безопасности, используемое для поимки хакеров и анализа их методов ?) Тип сетевой атаки на прокси-сервера ?) Симметричный криптографический алгоритм ?) Сетевой протокол ?) Антивирусное программное обеспечение Вопрос id:86783 Тема/шкала: Основные понятия в сфере информационной безопасности Что из перечисленного не используется в биометрической аутентификации? ?) Клавиатурный почерк ?) Радужная оболочка глаза ?) Рисунок папиллярного узора ?) Пластиковая карта с магнитной полосой ?) PIN-код Вопрос id:86784 Тема/шкала: Технологии обеспечения информационной безопасности Какая технология защиты Wi-Fi сетей является более надежной? ?) WEP-104 ?) WPA2 ?) WEP ?) WPA-PSK ?) WPA Вопрос id:86785 Тема/шкала: Правовые аспекты информационной безопасности В каком из перечисленных стандартов описываются механизмы контроля, необходимые для построения системы управления информационной безопасностью (СУИБ) организации? ?) Common Criteria ?) FCITS ?) IEC 61992 ?) BS 7799-1 ?) TCSEC Вопрос id:86786 Тема/шкала: Обеспечение безопасности контента Какой из перечисленных паролей является наиболее надежным для пользователя admin? ?) Password ?) password ?) passw0rd ?) pa$$word ?) P@ssw0rd Вопрос id:86787 Тема/шкала: Обеспечение безопасности контента Как называется вид атаки, пример реализации которой изображен на рисунке?

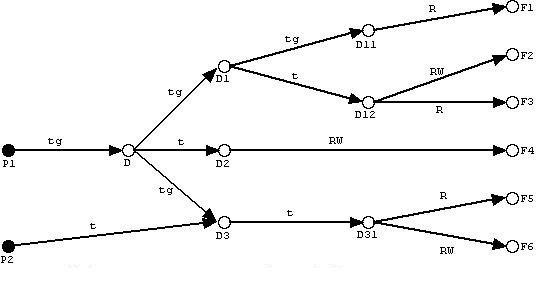

?) Buffer overflow ?) Spoofing ?) XSS ?) DDoS ?) Sniffing Вопрос id:86788 Тема/шкала: Технологии обеспечения информационной безопасности В какой модели контроля доступа делегация прав представляется в виде графа?

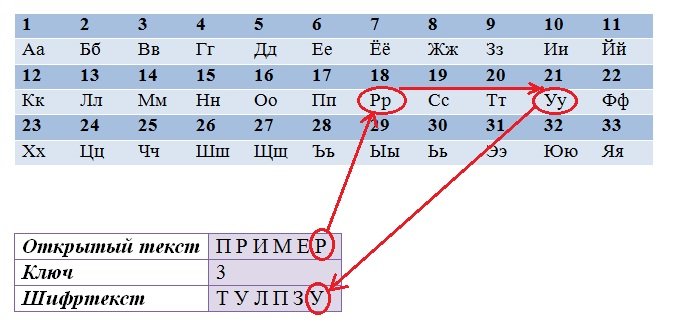

?) Take-Grant ?) Clark-Wilson ?) DAC ?) Kerry-Osomoto ?) Bell-LaPadula Вопрос id:86789 Тема/шкала: Основные понятия в сфере информационной безопасности Как называется атака, инициированная авторизированным в системе субъектом, но использующим системные ресурсы не разрешенным образом? ?) Внутренняя атака ?) Пассивная атака ?) Активная атака ?) Внешняя атака ?) Расширенная атака Вопрос id:86790 Тема/шкала: Обеспечение безопасности контента Какая из перечисленных технологий не относится к технологиям вероятностного анализа, применяемым в антивирусах? ?) Эвристический анализ ?) Анализ контрольных сумм ?) Поведенческий анализ ?) Нет верного ответа ?) Сигнатурный анализ Вопрос id:86791 Тема/шкала: Технологии обеспечения информационной безопасности Шифр простой замены: При шифровании каждый символ заменяется другим, отстоящим от него в алфавите на фиксированное число позиций (число k - ключ данного шифра).

Задание: Используя шифр Цезаря, определите зашифрованное слово.  ?) Темнота ?) Табурет ?) Тревога ?) Тюльпан ?) Тельман Вопрос id:86792 Тема/шкала: Основные понятия в сфере информационной безопасности Что из перечисленного относится к фактору аутентификации типа "знать нечто"? (укажите все верные варианты) ?) Смарт-карта ?) PIN - код ?) Отпечаток пальца ?) Пароль ?) Пластиковая карта с магнитной лентой Вопрос id:86793 Тема/шкала: Обеспечение безопасности контента Дайте определение типу вредоносных программ, распространяющихся по сетевым каналам, способных к автономному преодолению систем защиты автоматизированных и компьютерных систем, а также к созданию и дальнейшему распространению своих копий, не всегда совпадающих с оригиналом, осуществлению иного вредоносного воздействия. ?) Вирус ?) Логическая бомба ?) Червь ?) Троян ?) Эксплоит Вопрос id:86794 Тема/шкала: Обеспечение безопасности контента Какие меры необходимо предпринять для защиты от атак типа SQL-injection? ?) Ограничить число пользователей, которые могут выполнять запросы ?) Полностью запретить выполнение запросов ?) Ограничить число вводимых символов для выполнения запроса ?) Нет верного варианта ?) Фильтровать входные параметры, значения которых будут использованы для построения запроса. Вопрос id:86795 Тема/шкала: Технологии обеспечения информационной безопасности Для защиты информации, содержащейся в базе данных, требуется следующее действие со стороны физической защиты: ?) Контроль модернизируемого оборудования ?) Защита от стихийных бедствий ?) Предупреждение несанкционированного доступа персонала ?) Эвакуация ?) Ничего из перечисленного Вопрос id:86796 Тема/шкала: Технологии обеспечения информационной безопасности Какой метод обмена ключами из перечисленных позволяет сторонам обменяться секретными ключами, не раскрывая их через незащищенную среду? ?) Twofish ?) Diffie-Hellman ?) Merkle-Hellman Knapsack ?) Ceasar ?) MD5 Вопрос id:86797 Тема/шкала: Основы защиты сетевой инфраструктуры Какой механизм необходимо использовать для трансляции локальной сети с диапазоном адресов, например, 172.11.10.0/24 в глобальную сеть через один внешний IP-адрес (адрес маршрутизатора, выполняющего трансляцию)? ?) DNS ?) Proxy ?) NAT ?) TCP/IP ?) DMZ Вопрос id:86798 Тема/шкала: Основы защиты сетевой инфраструктуры Как называется топология локальной компьютерной сети, в которой все рабочие станции соединены непосредственно с сервером? ?) Ничего из перечисленного ?) Физическое "Кольцо" ?) Логическое "Кольцо" (Token Ring) ?) Физическая "Звезда" ?) Физическая "Шина" Вопрос id:86799 Тема/шкала: Основы защиты сетевой инфраструктуры Какой тип брандмауэра не имеет возможности идентифицировать пакеты при имитации IP-адресов и следить за конкретным сетевым сеансом? ?) Packet-filtering ?) Нет верного варианта ответа ?) Circuit-level ?) Stateful inspection ?) Application-level Вопрос id:86800 Тема/шкала: Основные понятия в сфере информационной безопасности Выберите пропущенное слово в следующем определении (согласно РД "Защита от несанкционированного доступа к информации. Термины и определения" от 30 марта 1992 года): "Безопасность информации - это состояние [...] информации, обрабатываемой средствами вычислительной техники или автоматизированной системы, от внутренних или внешних угроз" ?) ...ценности... ?) ...защищенности... ?) ...полноты... ?) ...достоверности... ?) ...актуальности... Вопрос id:86801 Тема/шкала: Обеспечение безопасности контента Какое утверждение о вирусах является неверным? ?) Вирус - это независимая самовоспроизводящаяся программа. ?) Вирус может создавать копии себя самого. ?) Вирус может присоединяться к другим программам. ?) Вирус использует "дыры" (уязвимости) в программах ?) Вирус распространяется через файлы. Вопрос id:86802 Тема/шкала: Основы защиты сетевой инфраструктуры Какое устройство необходимо использовать для увеличения длины локальной сети или расстояния между устройствами, подключенными к ней? ?) Router ?) Repeater ?) Hub ?) Token ?) Modem Вопрос id:86803 Тема/шкала: Основы защиты сетевой инфраструктуры Что используют в качестве меры защиты от прослушивания сетевого трафика? ?) Туннелированние трафика ?) Электронно-цифровые подписи ?) Шифрование трафика ?) Ни один из методов ?) Сетевую аутентификацию Вопрос id:86804 Тема/шкала: Основные понятия в сфере информационной безопасности В каком виде хранятся данные о пользователях UNIX? ?) Бинарный файл ?) Файл с расширением *.usr ?) Нет правильного ответа ?) Исполняемый файл ?) Текстовый файл Вопрос id:86805 Тема/шкала: Технологии обеспечения информационной безопасности Какие из следующих шагов описывают общий процесс создания политики безопасности, стандартов, процедур, системы защиты и др.? ?) Разработка, утверждение, внедрение ?) Определение целесообразности, разработка, утверждение, внедрение, интеграция ?) Инициализация и оценка, разработка, утверждение, публикация, внедрение, сопровождение ?) Разработка, оценка, утверждение, публикация, реализация ?) Проектирование, разработка, публикация, кодирование, тестирование Вопрос id:86806 Тема/шкала: Технологии обеспечения информационной безопасности Определите при помощи решетки Кардано текст, который был зашифрован.

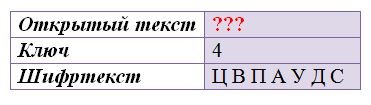

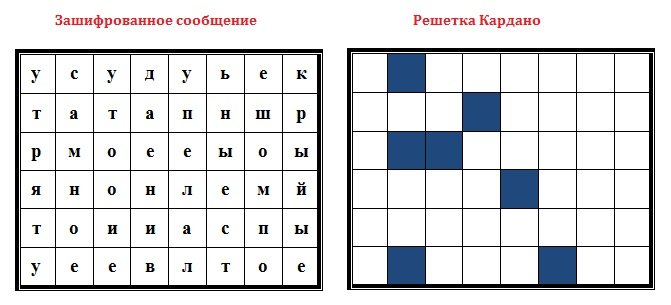

?) Усадьба ?) Студень ?) Самолет ?) Питомец ?) Задаток Вопрос id:86807 Тема/шкала: Правовые аспекты информационной безопасности Какой гриф секретности необходимо установить (в соответствии с законодательством РФ) для сведений в области военной, внешнеполитической, экономической, научно-технической, разведывательной, контрразведывательной и оперативно-розыскной деятельности, распространение которых может нанести ущерб интересам Российской Федерации в одной или нескольких из перечисленных областей? ?) Никакой из перечисленных . Данные сведения, не подлежат к засекречиванию ?) Совершенно секретно ?) Особой важности ?) Секретно ?) Для служебного пользования Вопрос id:86808 Тема/шкала: Основы защиты сетевой инфраструктуры Какой идентификатор сетевого устройства нельзя подменить при сетевом взаимодействии? ?) Только IP- и MAC-адрес ?) DNS-имя устройства ?) Нет верного ответа. Всё перечисленное можно подменить ?) MAC-адрес ?) IP-адрес Вопрос id:86809 Тема/шкала: Основные понятия в сфере информационной безопасности Определите, принятие каких мер не представляет собой защита информации? (выберите все правильные варианты) ?) Правовые ?) Тактические ?) Технические ?) Экономические ?) Организационные Вопрос id:86810 Тема/шкала: Основные понятия в сфере информационной безопасности Какое обозначение из перечисленных имеет ожидаемый годовой ущерб по причине возникновения инцидента информационной безопасности? ?) Annualized Rate of Occurrence (ARO) ?) Annualized Loss Expectancy (ALE) ?) Single Loss Expectancy (SLE) ?) Return on Investment (ROI) ?) Rate of Return (ROR) Вопрос id:86811 Тема/шкала: Правовые аспекты информационной безопасности Что лежит в основе мандатных политик безопасности? ?) Таблицы доступа ?) Матрицы доступа ?) Роли ?) Метки секретности ?) Нет верного ответа Вопрос id:86812 Тема/шкала: Технологии обеспечения информационной безопасности Шифр простой замены: При шифровании каждый символ заменяется другим, отстоящим от него в алфавите на фиксированное число позиций (число k - ключ данного шифра).

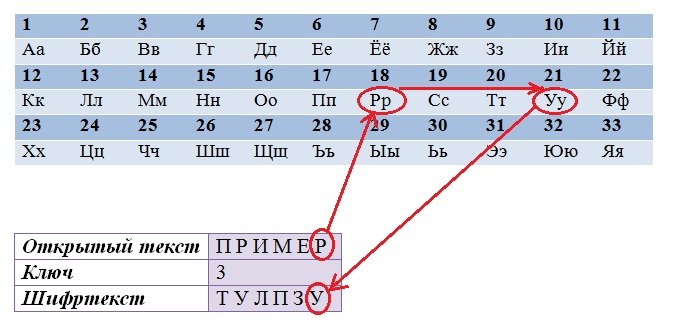

Задание: Определите ключ по следующим отрытому и шифртексту.  ?) 7 ?) 6 ?) 5 ?) 4 ?) 8 Вопрос id:86813 Тема/шкала: Обеспечение безопасности контента Каким из перечисленных методов невозможно обнаружить вирусы? ?) Сканирование ?) Эвристический анализ ?) Обнаружение изменений ?) Запуск резидентных сторожей ?) Все перечисленные методы могут использоваться для обнаружения вирусов Вопрос id:86814 Тема/шкала: Правовые аспекты информационной безопасности Какую ответственность в соответствии с законодательством Российской Федерации не влекут за собой правонарушения в сфере информации, информационных технологий и защиты информации (согласно законодательству РФ)? ?) Дисциплинарная ?) Административная ?) Гражданско-правовая ?) Нарушения влекут за собой все перечисленные виды ответственности ?) Уголовная Вопрос id:86815 Тема/шкала: Основы защиты сетевой инфраструктуры Какое устройство необходимо внедрить в сеть для фильтрации трафика на границе между внешней и внутренней локальной сетью, пропуская только разрешенные пакеты? ?) Концентратор ?) Межсетевой экран ?) Маршрутизатор ?) Коммутатор ?) Роутер Вопрос id:86816 Тема/шкала: Правовые аспекты информационной безопасности Укажите, что из перечисленного не относится к нормативным правовым актам по технической защите информации в Российской Федерации? ?) Постановления Правительства Российской Федерации ?) Приказы ФСТЭК России ?) Указы и распоряжения Президента Российской Федерации ?) Законы Российской Федерации ?) Государственные стандарты Вопрос id:86817 Тема/шкала: Основы защиты сетевой инфраструктуры Что из следующего является ключевой особенностью безопасности при использовании прокси-сервера? ?) Блокировка маршрута ?) Скрытие клиента ?) Фильтрации содержимого ?) Ничего из перечисленного ?) Блокировка URL Вопрос id:86818 Тема/шкала: Технологии обеспечения информационной безопасности В какой модели безопасности субъекты могут читать менее безопасные объекты и писать в более безопасные объекты?

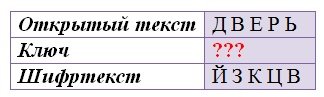

?) Biba ?) Bell-LaPadula ?) Take-Grant ?) Kerry-Osomoto ?) Clark-Wilson Вопрос id:86819 Тема/шкала: Обеспечение безопасности контента Какая проблема безопасности возникает в операционной системе в отсутствии механизма удаления файлов при смене пользователя на одном компьютере (один пользователь вышел из системы, а второй - зашел)? ?) Несанкционированное получение привилегий первого пользователя ?) Отказ в обслуживании ?) Утечки данных по скрытым каналам ?) Раскрытие остаточной информации вторым пользователем ?) Никаких проблем с безопасностью системы и в частности данных не возникнет Вопрос id:86820 Тема/шкала: Правовые аспекты информационной безопасности Что из перечисленного не является основным принципом обеспечения безопасности согласно Закону Российской Федерации "О безопасности" (от 5 марта 1992 г. № 2446-1)? ?) Законность ?) Все перечисленные варианты являются основными принципами обеспечения безопасности ?) Взаимная ответственность личности, общества и государства по обеспечению безопасности ?) Интеграция с международными системами безопасности ?) Соблюдение баланса жизненно важных интересов личности, общества и государства Вопрос id:86821 Тема/шкала: Основы защиты сетевой инфраструктуры Какой из следующих режимов трансляции NAT файервола позволяет большой группе внутренних клиентов совместно использовать один или небольшую группу внутренних IP-адресов для сокрытия их личности? ?) Network redundancy translation ?) Static translation ?) Dynamic translation ?) Load balancing translation ?) Нет верного варианта Вопрос id:86822 Тема/шкала: Основные понятия в сфере информационной безопасности Что означает понятие "защита информации"? (выберите две формулировки) ?) Деятельность, направленная на предотвращение утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию среды ?) Управление системой защиты информации ?) Состояние защищенности информационной среды ?) Последовательность действий для обеспечения защищенности информационной среды ?) Процесс, направленный на достижение информационной безопасности Вопрос id:86823 Тема/шкала: Основы защиты сетевой инфраструктуры На каком уровне сетевой модели OSI функционирует маршрутизатор? ?) Сеансовый ?) Представительский ?) Сетевой ?) Канальный ?) Прикладной Вопрос id:86824 Тема/шкала: Выявление, предупреждение и ответная реакция на атаки Какой тип системы обнаружения вторжений необходимо использовать для проведения анализа деятельности системы, используя событие или множество событий на соответствие заранее определенному образцу, который описывает известную атаку? ?) Signature-based ?) Policy-based ?) Host-based (HIDS) ?) Network-based (NIDS) ?) Anomaly-based Вопрос id:86825 Тема/шкала: Основы защиты сетевой инфраструктуры Какой протокол используется для приведения сети Ethernet с множественными связями к древовидной топологии, исключающей циклы пакетов, путем автоматического блокирования ненужных в данный момент портов?

?) SNMP ?) RADIUS ?) VPN ?) VLAN ?) STP Вопрос id:86826 Тема/шкала: Правовые аспекты информационной безопасности Укажите перечень грифов секретности для носителей сведений, составляющих государственную тайну (согласно законодательству РФ). ?) Для служебного пользования ?) Особой важности ?) Гос.тайна ?) Секретно ?) Совершенно секретно Вопрос id:86827 Тема/шкала: Основные понятия в сфере информационной безопасности На компьютере хранится документ GovSecret.doc, к которому имеет доступ только определенный круг лиц (отдел статистики). Сотрудник отдела аудита во время общения в обеденное время с сотрудником отдела статистики сел за его рабочее место и прочитал содержимое документа GovSecret.doc. Определите нарушаемое свойство защищенной информации. ?) Конфиденциальность ?) Целостность ?) Массовость ?) Доступность ?) Узнаваемость Вопрос id:86828 Тема/шкала: Технологии обеспечения информационной безопасности Как называется система, пример которой представлен на рисунке?

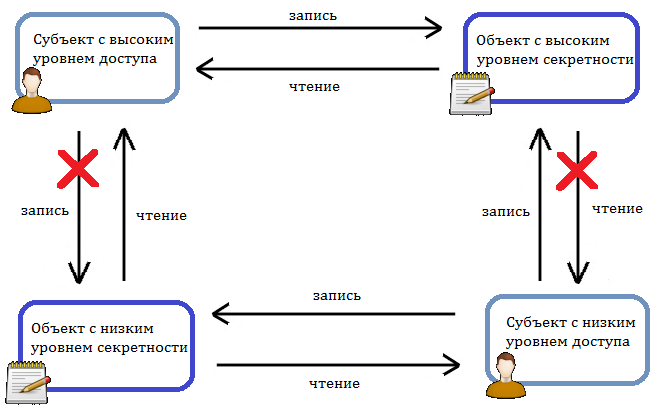

?) Система управления безопасностью ?) Система ограничения доступа ?) Система учета пропусков ?) Система контроля посетителей ?) Система контроля и управления доступом |

Copyright tests.ithead.ru 2013-2026